Un servizio free contro Phishing e Data Breach

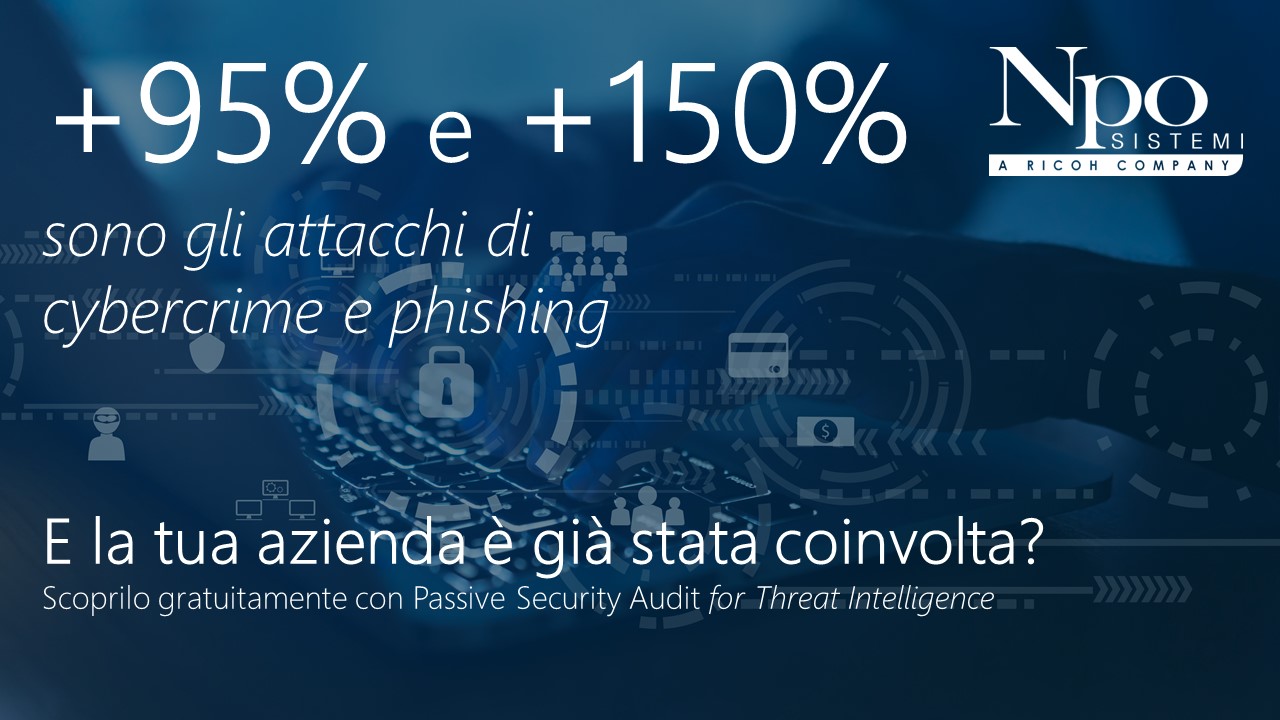

+95% di attacchi di cybercrime e +150% di attacchi di phishing: sono i dati dell’ultimo rapporto Clusit 2019-2020

Mai come in questo periodo infatti, la cybersecurity è diventata un tema di prioritario interesse.

In questi mesi l’adozione da parte delle aziende del remote working per garantire la continuità del business ha spostato infatti la lente di ingrandimento su tematiche di sicurezza.

In questo nuovo scenario dal carattere di urgenza, c’è la necessità di una corretta strategia di cybersecurity spinta anche da ragioni normative: per essere compliance al GDPR, occorre dimostrare di aver fatto tutto il possibile per proteggere i dati per non incorrere in multe e sanzioni pesanti.

Sorge a questo punto un grosso interrogativo: come è possibile proteggersi al meglio?

Prima di adottare qualsiasi strategia, l’informazione forse più utile da stabilire è quella del livello di vulnerabilità della propria azienda così da implementare, solo in un secondo momento, misure customizzate, realizzate ad hoc.

Nasce per questo il servizio di Free Passive Security Audit for Threat Intelligence che consiste in un’analisi passiva e non intrusiva dei fattori di rischio correlati al dominio aziendale in riferimento a minacce di Phishing e Data Breach che vengono individuate attraverso l'accesso a diverse piattaforme di Open Source Intelligence (OSINT) e Threat Intelligence in grado di investigare la rete Internet in tutte le sue componenti: web visibile, "deep web" e "dark web".

Il report prodotto a seguito dell'esecuzione dei test fornisce evidenze relativamente a:

- Rischi correlati alla presenza di siti e domini che possano configurarsi come una minaccia di phishing

- Rischi correlati a contenuti sospetti correlati al dominio aziendale all'interno dei Social Networks

- Rischi correlati alla presenza di "tracce" riconducibili all'azienda nel "deep" e "dark" web

- Rischi correlati al coinvolgimento delle utenze aziendali nell'ambito di "data breach"

- Rischi correlati alla configurazione non ottimale dei servizi di Name Server di dominio

Il servizio si caratterizza per un approccio totalmente passivo e non intrusivo in quanto l’analisi è svolta in parte attraverso la consultazione di basi dati esterne all’azienda (open source intelligence), in parte tramite transazioni non invasive nei confronti dei sistemi e delle applicazioni aziendali.

Per la sua natura passiva e di alto livello è soggetto a falsi positivi e falsi negativi e per questa ragione non rappresenta un efficace sostituto di attività più approfondite di security assessment. Per le medesime ragioni il servizio non è rilevante ai fini del GDPR in quanto non impatta in alcun modo dati personali o sensibili.